点数信息

www.dssz.net

注册会员

|

设为首页

|

加入收藏夹

您好,欢迎光临本网站!

[请登录]

!

[注册会员]

!

首页

移动开发

云计算

大数据

数据库

游戏开发

人工智能

网络技术

区块链

操作系统

模糊查询

热门搜索:

源码

Android

整站

插件

识别

p2p

游戏

算法

更多...

在线客服QQ:632832888

当前位置:

资源下载

搜索资源 - SSL攻击

下载资源分类

移动开发

开发技术

课程资源

网络技术

操作系统

安全技术

数据库

行业

服务器应用

存储

信息化

考试认证

云计算

大数据

跨平台

音视频

游戏开发

人工智能

区块链

在结果中搜索

所属系统

Windows

Linux

FreeBSD

Unix

Dos

PalmOS

WinCE

SymbianOS

MacOS

Android

开发平台

Visual C

Visual.Net

Borland C

CBuilder

Dephi

gcc

VBA

LISP

IDL

VHDL

Matlab

MathCAD

Flash

Xcode

Android STU

LabVIEW

开发语言

C/C++

Pascal

ASM

Java

PHP

Basic/ASP

Perl

Python

VBScript

JavaScript

SQL

FoxBase

SHELL

E语言

OC/Swift

文件类型

源码

程序

CHM

PDF

PPT

WORD

Excel

Access

HTML

Text

资源分类

搜索资源列表

SSH和SSL网络服务程序教程

SSH和SSL相关教程 传统的网络服务程序,如:ftp、pop和telnet在本质上都是不安全的,因为它们在网络上用明文传送口令和数据,别有用心的人非常容易就可以截获这些口令和数据。而且,这些服务程序的安全验证方式也是有其弱点的,就是很容易受到“中间人”(man-in-the-middle)这种方式的攻击。所谓“中间人”的攻击方式,就是“中间人”冒充真正的服务器接收你的传给服务器的数据,然后再冒充你把数据传给真正的服务器。服务器和你之间的数据传送被“中间人”一转手做了手脚之后,就会出现很严重的

所属分类:

网络基础

发布日期:2009-07-30

文件大小:27648

提供者:

feihu989

BlackHat-DC-09-Marlinspike-Defeating-SSL.pdf

2009年度黑帽安全大会于7月30日在美国拉斯维加斯的凯撒皇宫酒店开幕。当天召开的多个安全会议均将重点放在了目前使用的SSL加密程序的弱点上。安全研究人员还在当日开幕的黑帽安全大会上演示了多种零日攻击和恶意攻击方式。

所属分类:

专业指导

发布日期:2009-10-30

文件大小:2097152

提供者:

trueman10680502

渗透攻击与安全防护 源码

Code文件夹中为书中部分程序代码,列表如下: .\code\第3章\Blackice ICQ iss_pam1.dll remote overflow exploit.C .\code\第3章\CCProxy 6.2 Telnet Proxy Ping远程栈溢出POC.txt .\code\第3章\CCproxy 6.5 Connect BufferOverflow POC.pl .\code\第3章\CCproxy 6.61 HTTP CONNECT栈溢出漏洞POC.pl .\code\第

所属分类:

C

发布日期:2010-05-23

文件大小:56320

提供者:

zhayaxing

SSL中间人攻击原理与防范

SSL中间人攻击原理与防范,感兴趣的自己看

所属分类:

网络安全

发布日期:2011-05-21

文件大小:152576

提供者:

w1597

ssl 协议简介 原理 过程

安全套接层(Secure Sockets Layer,SSL)是网景公司(Netscape)在推出Web浏览器首版的同时,提出的协议。SSL采用公开密钥技术,保证两个应用间通信的保密性和可靠性,使客户与服务器应用之间的通信不被攻击者窃听。可在服务器和客户机两端同时实现支持,目前已成为互联网上保密通讯的工业标准,现行Web浏览器亦普遍将Http和SSL相结合,从而实现安全通信。此协议和其继任者传输层安全(Transport Layer Security,TLS)是为网络通信提供安全及数据完整性的

所属分类:

网络安全

发布日期:2011-06-15

文件大小:203776

提供者:

zsjing2010

中间人攻击原理

Apache代理服务器:通过欺骗将用户发出的正常请求进行拦截,让用户以为该Apache服务器就是要访问的目标服务器并与之进行Openssl三次握手,在之后的通信过程中,用户所有的敏感数据都是在客户端浏览器进行加密,在Apache代理端进行解密的。 中间人Stunnel:它是针对本身无法进行TLS或SSL通信的客户端及服务器而设计的一种小型开源软件,Stunnel可提供安全的加密连接。它的作用是接受Apache代理解密后的数据并将这些数据再次加密,冒充原客户端去与目标服务器进行Openssl正常

所属分类:

其它

发布日期:2012-01-05

文件大小:18432

提供者:

lang_ago123

SSL与TLS.PDF

SSL and TLS Designing and Building Secure Systems 第1章 与安全有关的概念 1.1 介绍 1.2 因特网威胁模型 1.3 角色 1.4 安全目标 1.5 必要的装备 1.6 组合起来使用 1.7 简单的安全消息系统 1.8 简单的安全通道 1.9 出口形式 l.10 实际的加密算法 1.11 对称加密:序列密码 1.12 对称加密:分组密码 1.13 摘要算法 1.14 密钥的确立 1.15 数字签名 1.16 mac 1.17 密钥长度 1.

所属分类:

网络基础

发布日期:2012-01-14

文件大小:7340032

提供者:

xqq524148626

传说中的SSL-DOS

研究人员发布了一个攻击工具,任何人都可以把提供SSL安全连接的网站攻击下线,新的方法被称为SSL拒绝服务攻击(SSL DOS)。德国黑客组织“The Hacker’s Choice”发布了THC SSL DOS,利用SSL中的已知弱点,迅速消耗服务器资源,与传统DDoS工具不同的是,它不需要任何带宽,只需要一台执行单一攻击的电脑。

所属分类:

其它

发布日期:2012-05-16

文件大小:1048576

提供者:

a178885979

ssl攻击实例

ssl攻击实例

所属分类:

网络攻防

发布日期:2013-03-21

文件大小:81920

提供者:

eros3723

RC4算法最新攻击方法

RC4是Rivest于1987年设计的一个加密算法,被广泛用到SSL、STL等协议中,本文发表在欧密上,是最新的攻击方法。

所属分类:

其它

发布日期:2016-01-14

文件大小:375808

提供者:

litpud

Android安全之Https中间人攻击漏洞

HTTPS,是一种网络安全传输协议,利用SSL/TLS来对数据包进行加密,以提供对网络服务器的身份认证,保护交换数据的隐私与完整性。 中间人攻击,Man-in-the-middle attack,缩写:MITM,是指攻击者与通讯的两端分别创建独立的联系,并交换其所收到的数据,使通讯的两端认为他们正在通过一个私密的连接与对方直接对话,但事实上整个会话都被攻击者完全控制。 https在理论上是可以抵御MITM,但是由于开发过程中的编码不规范,导致https可能存在MITM攻击风险,攻击者可以解密、

所属分类:

网络攻防

发布日期:2016-09-18

文件大小:482304

提供者:

yaqsecurity

thc-ssl-dos

一款DOS攻击工具

所属分类:

网络攻防

发布日期:2016-12-26

文件大小:1048576

提供者:

liteng0124

SSL-CCS注入漏洞分析与中间人攻击实现

SSL-CCS注入漏洞分析与中间人攻击实现。有不对的地方欢迎指正

所属分类:

网络安全

发布日期:2017-08-23

文件大小:503808

提供者:

u013457267

ssl协议的实现与改进

随着网络在人们日常生活中的广泛应用,极大方便人们的生活。网络的快速发展,逐渐出现某些安全问题。为了人们在网络上的安全性,人们积极的提出解决办法,Netscape公司发布SSL协议,保障数据包在Internet传输的安全性。随着SSL的使用,暴露出了SSL存在的某些缺陷,比如容易遭受DOS攻击,握手时间较长,连接速度慢等。为了更好的保护人们的网上交易活动,对SSL协议进行安全分析,并加以改进。改进后增强SSL协议的安全性,更易于人们的使用。

所属分类:

C

发布日期:2018-05-31

文件大小:15360

提供者:

sgphello

SSL安全协议研究,云大软院

【摘要】随着电子商务的发展,使得交易安全问题已经成为用户关注的焦点。SSL为在线交易提供一个安全可靠的网络环境,使得它被广泛使用。SSL安全协议是国际上通行的银行卡密码校验技术和标准之一,又称为“安全套接层”(Secure Sockets Layer)协议,主要用于提高应用程序之间的数据安全系数。因此,如何提高SSL协议对中间人攻击的免疫能力、保证交易中敏感信息的安全已经成为研究信息安全问题的焦点。本文从SSL安全协议的实现原理出发,并深入分析其实现的技术细节特点,以及SSL安全协议在目前科技

所属分类:

其它

发布日期:2018-03-04

文件大小:1019904

提供者:

u012997679

arp中间人攻击无ssl解密报文

使用ettercap抓到的未解密的ssl报文,详情见博客https://blog.csdn.net/redwand/article/details/105339933

所属分类:

网络攻防

发布日期:2020-04-06

文件大小:94208

提供者:

redwand

使用防火墙封阻应用攻击的八项技术

已经决心下大力气搞好应用安全吗?毕竟,例如金融交易、信用卡号码、机密资料、用户档案等 信息,对于企业来说太重要了。不过这些应用实在太庞大、太复杂了,最困难的就是,这些应用在通过网络防火墙上的端口80(主要用于HTTP)和端口443 (用于SSL)长驱直入的攻击面前暴露无遗。这时防火墙可以派上用场,应用防火墙发现及封阻应用攻击所采用的八项技术这里会介绍。

所属分类:

其它

发布日期:2020-03-03

文件大小:29696

提供者:

weixin_38710557

lightttpd防攻击策略和修改.doc

重点介绍了 SSL/TLS 握手过程 ,http 慢速攻击原理,SSL Death Alert攻击原理,以及在嵌入式系统上lighttpd web 服务器的防攻击策略和修改优化

所属分类:

网络安全

发布日期:2020-07-20

文件大小:1048576

提供者:

u013076893

基于ssl中间人攻击例子

实现一个ssl的客户端和服务端,作为中间人攻击,截取ssl通讯中的密文数据,并进行解密,使用时用把所有的报文都转向给程序所在的机器。

所属分类:

网络安全

发布日期:2020-09-23

文件大小:12288

提供者:

u010729846

【技术分享】MSSQL 注入攻击与防御.pdf

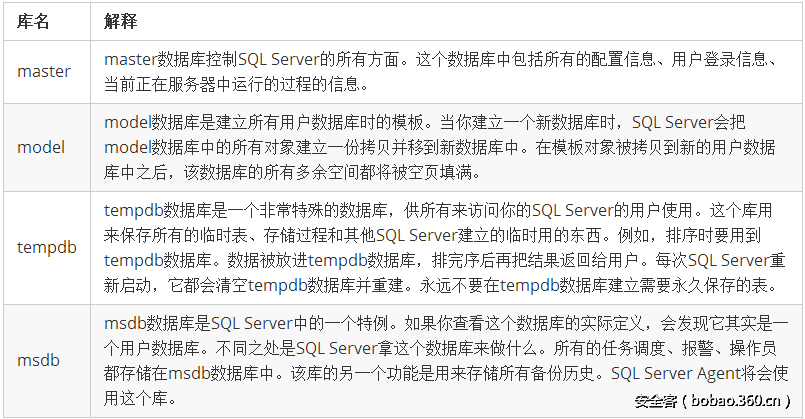

数据库涉及SQL Server 2k5,2k8,2k12,其次对于绕过姿势和前文并无太大差别,就不做过多的讲解,主要放在后面的提权上 **系统库** [](

所属分类:

网络攻防

发布日期:2020-09-27

文件大小:650240

提供者:

qq_34236803

«

1

2

3

4

5

6

7

8

9

10

»